Segurança

Centro de segurança para firewall, WAF, verificação e controlo de acesso SSH. Use-o para aplicar o acesso com privilégios mínimos e validar regras antes de aplicá-las na produção.

Captura de ecrã

O que esta página faz

- Centro de segurança para firewall, WAF, verificação e controlo de acesso SSH.

- Revise as regras do firewall após adicionar novos serviços.

- Execute varreduras de vulnerabilidade após atualizações importantes.

Exemplos típicos

- Exemplo 1: Revise as regras do firewall após adicionar novos serviços.

- Exemplo 2: Execute análises de vulnerabilidade após atualizações importantes.

Separadores

Esta página contém guias. Cada guia é capturada e explicada abaixo.

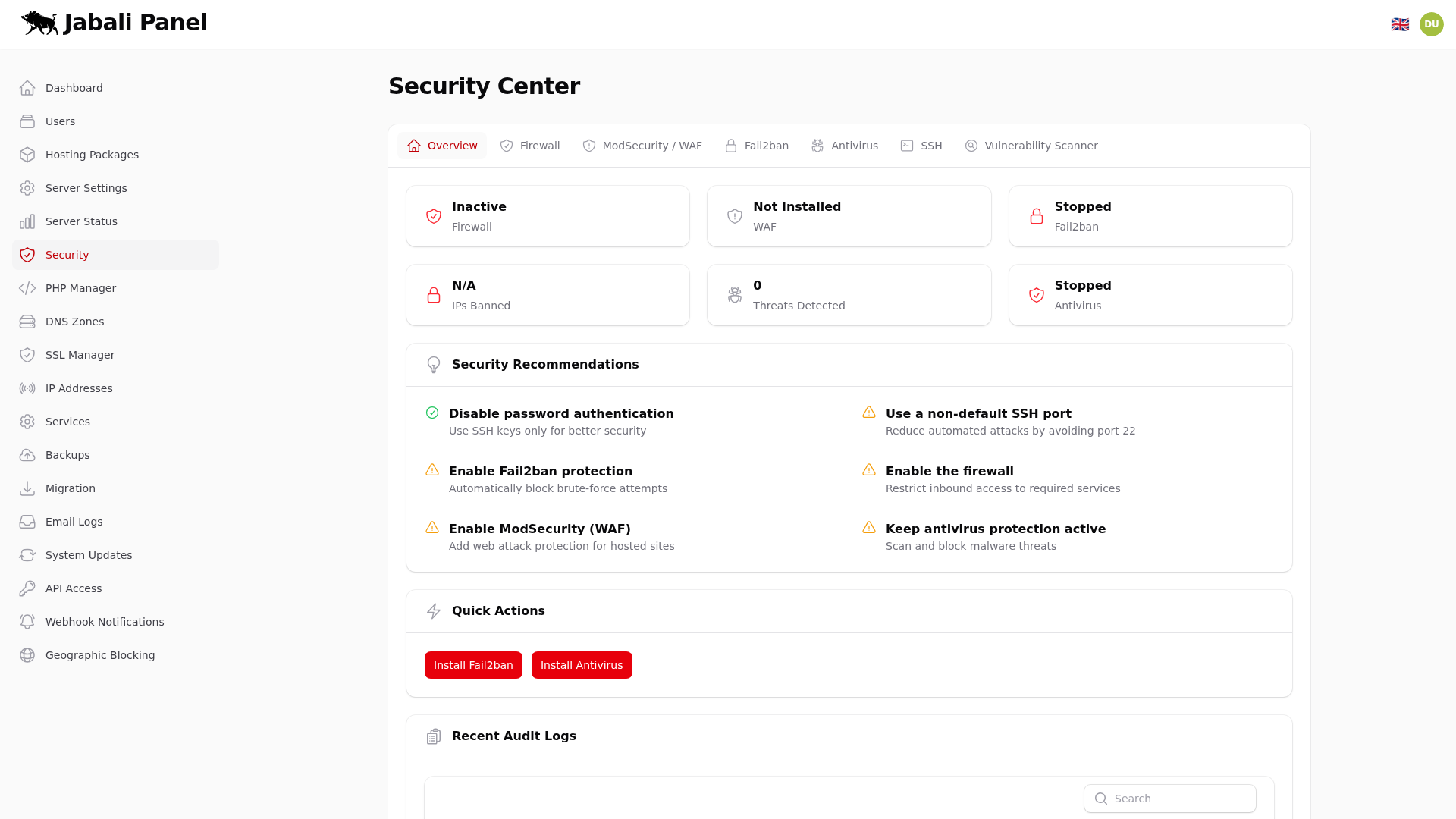

Visão geral

Visão rápida do estado de segurança com eventos recentes, proteções ativas e riscos destacados. Use isto como verificação prévia antes de mudanças e validação após. É a forma mais rápida de confirmar que o servidor está num estado conhecido e seguro.

- Confirme que o firewall, WAF, Fail2ban, AV e os controlos SSH estão ativos e saudáveis.

- Verifique a hora do último scan, bloqueios recentes e principais alertas para detetar anomalias.

- Revise avisos (definições SSH fracas, assinaturas desatualizadas ou portas abertas inesperadas).

- Use este separador após atualizações para confirmar que as proteções foram recarregadas corretamente.

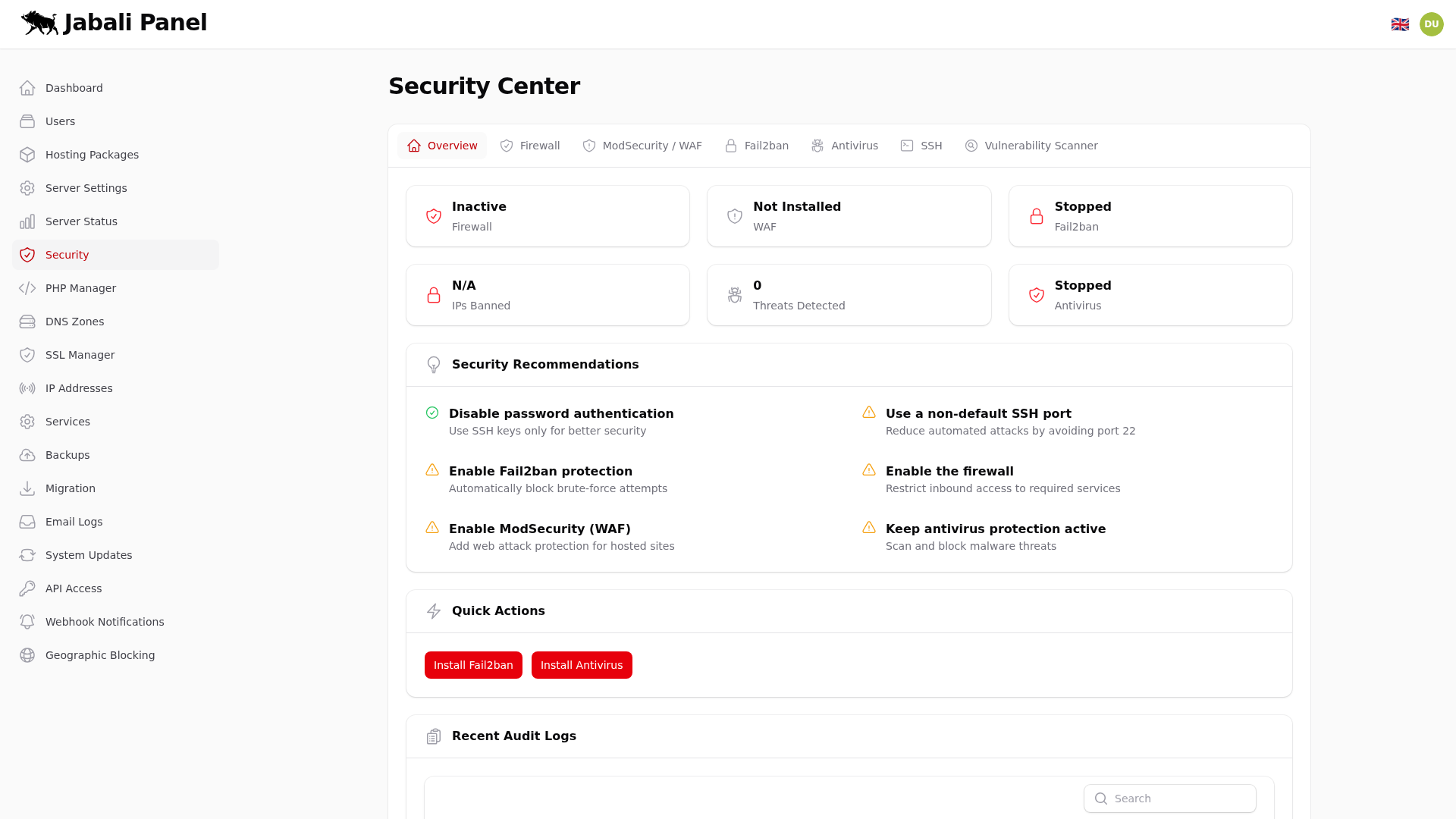

Firewall

Regras UFW e controlo de acesso a portas para tráfego de entrada e saída. Mantenha a lista de permissões apertada e abra apenas os serviços que utiliza. Este separador define a política predefinida e permite verificar as portas expostas a internet.

- Abra portas apenas para serviços necessários (HTTP, HTTPS, mail, DNS).

- Coloque IPs de administração na lista de permitidos antes de endurecer regras para evitar bloqueios.

- Revise as políticas predefinidas de permitir/negar e confirme regras de saída se as usar.

- Verifique a conectividade após recarregar com testes de SSH e web.

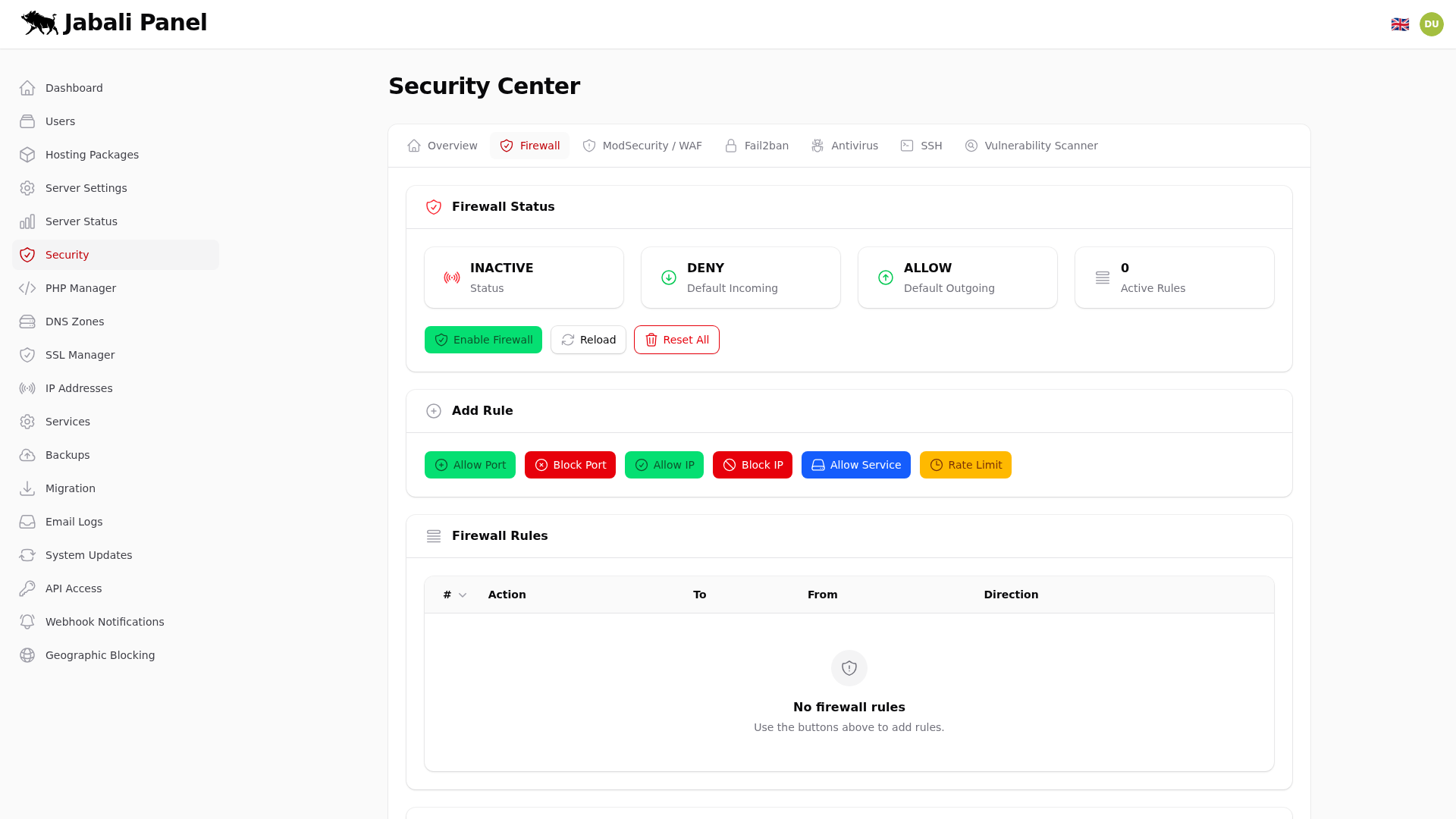

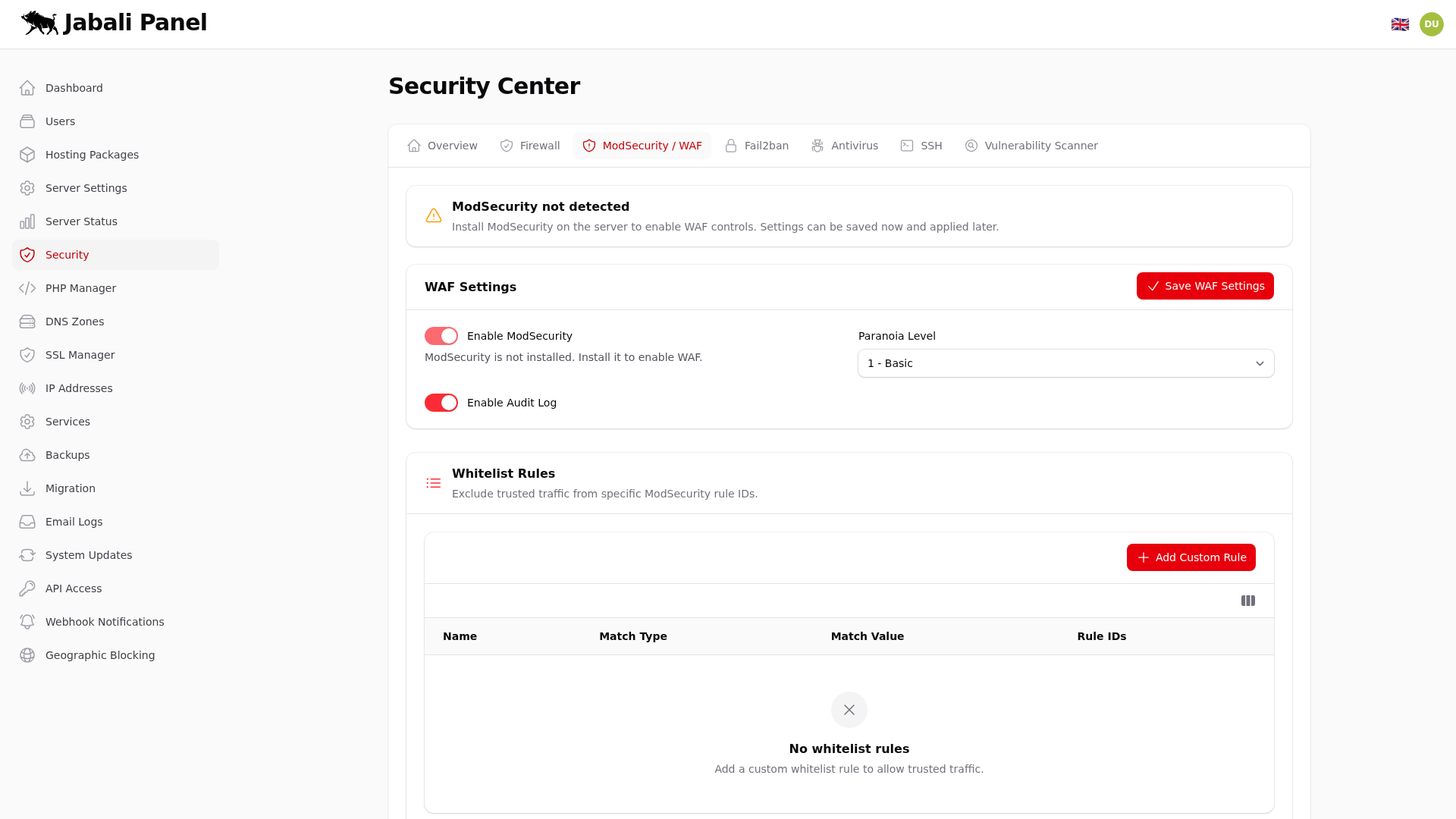

ModSecurity / WAF

Regras WAF, registos e filtragem de pedidos com conjuntos de regras comuns (por exemplo, OWASP). Comece em modo de deteção enquanto ajusta e depois aplique bloqueio quando os falsos positivos estiverem controlados. Use este separador para equilibrar segurança e compatibilidade.

- Ative apenas deteção enquanto monitoriza falsos positivos.

- Coloque na lista de permitidos endpoints fiáveis que disparem regras (API, webhooks, rotas admin).

- Revise as regras mais bloqueadas semanalmente para identificar ataques e ajustar limites.

- Passe para bloqueio quando o conjunto de regras estiver estável.

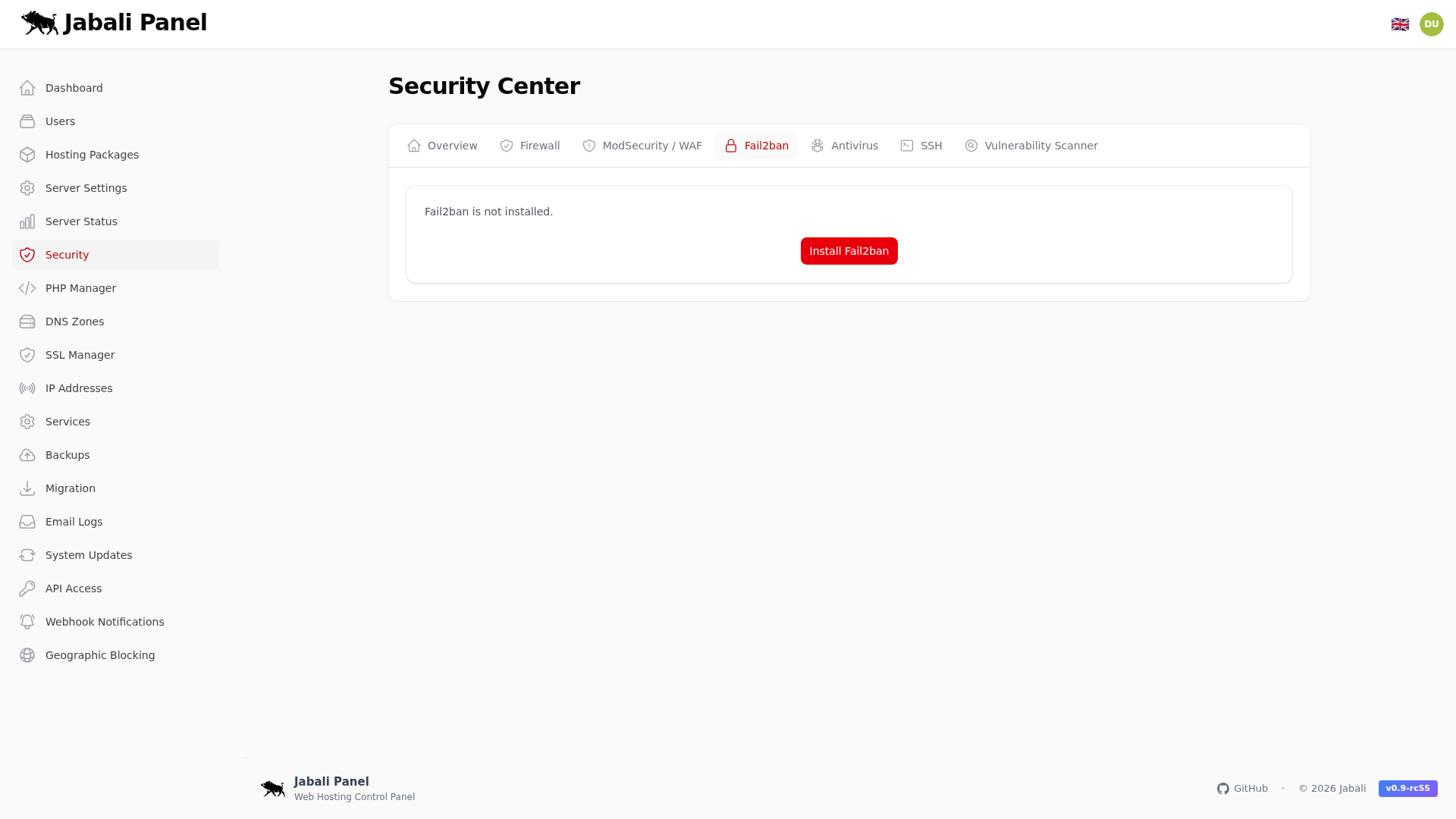

Fail2ban

Proteção de login e definições de jail que vigiam os registos e banem IPs abusivos. Certifique-se de que as jails correspondem aos serviços que utiliza e que os caminhos de logs estão corretos. Use este separador para reduzir tentativas de força bruta.

- Defina máximo de tentativas e tempo de ban para equilibrar segurança e suporte.

- Mantenha uma lista segura de IPs de equipa e monitorização.

- Revise bans ativos e desbloqueie utilizadores legítimos rapidamente.

- Confirme que há jails ativas para SSH, mail e o painel quando necessário.

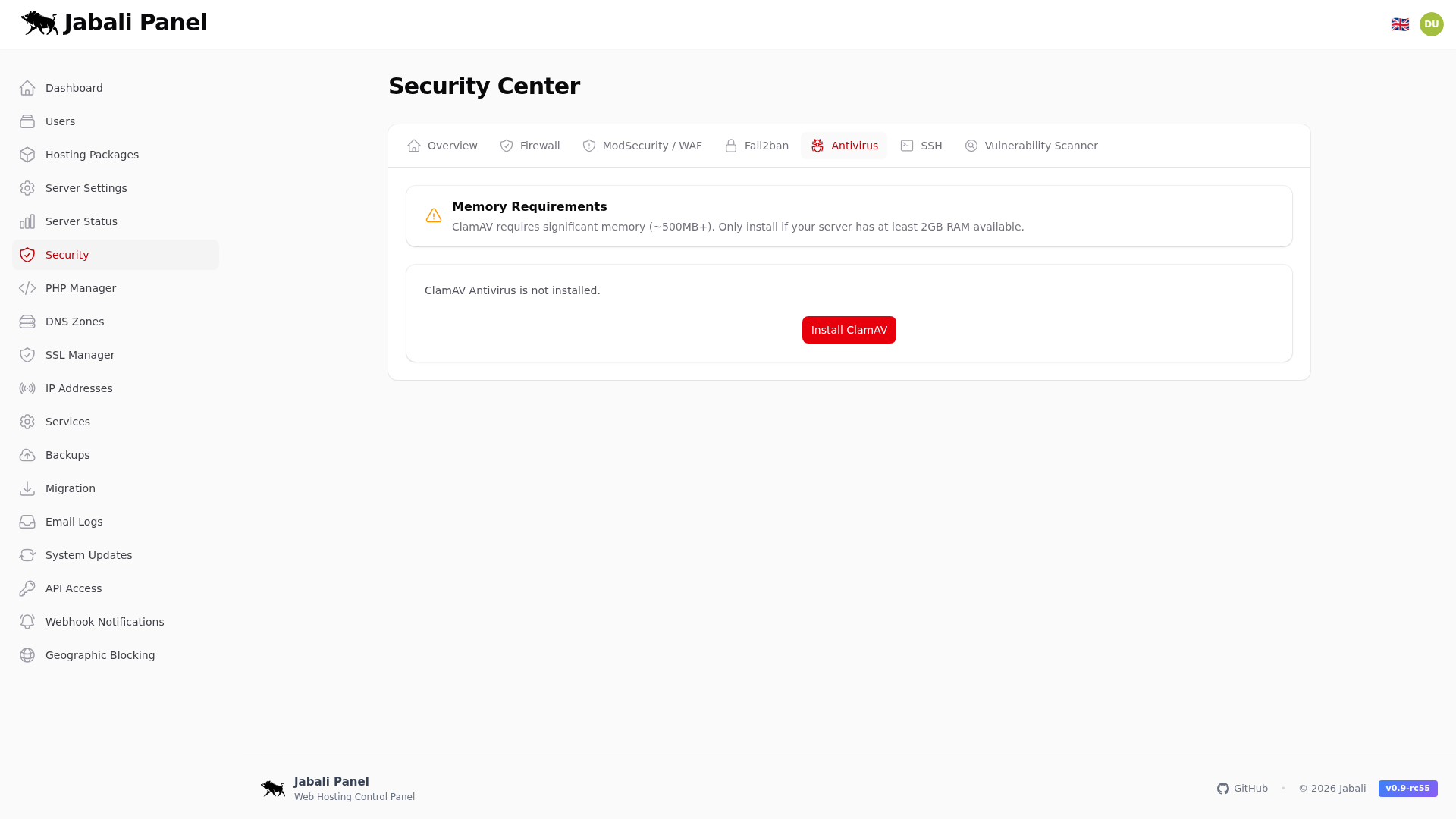

Antivírus

Estado do ClamAV e controlos de verificação. Mantenha as assinaturas atualizadas e execute scans após carregamentos suspeitos ou incidentes. Use este separador para agendar verificações e confirmar que as definições estão atualizadas.

- Confirme que as definições estão atualizadas antes de verificar.

- Agende verificações em horas de menor carga.

- Coloque ficheiros infetados em quarentena e confirme a partir de backups.

- Exclua diretórios de cache ou temporários fiáveis se necessário.

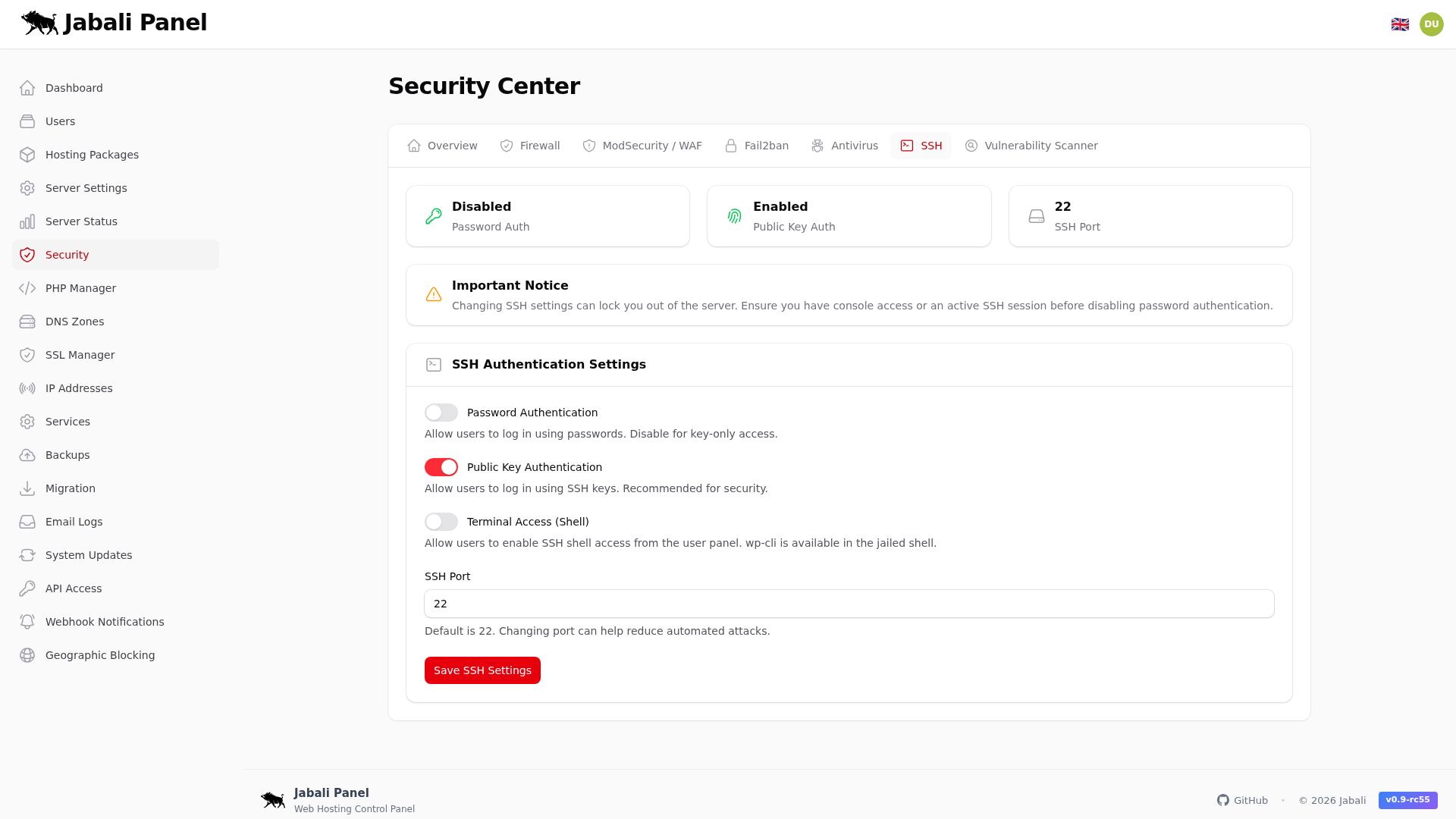

SSH

Configurações de acesso SSH e logins recentes. Imponha acesso apenas por chave, restrinja utilizadores permitidos e reveja o histórico. Use este separador para reduzir a superfície de ataque do canal admin principal.

- Desative autenticação por palavra-passe e login root quando possível.

- Restrinja SSH a IPs admin ou a intervalos VPN.

- Rode chaves quando o acesso da equipa mudar.

- Revise logins recentes para locais ou horários invulgares.

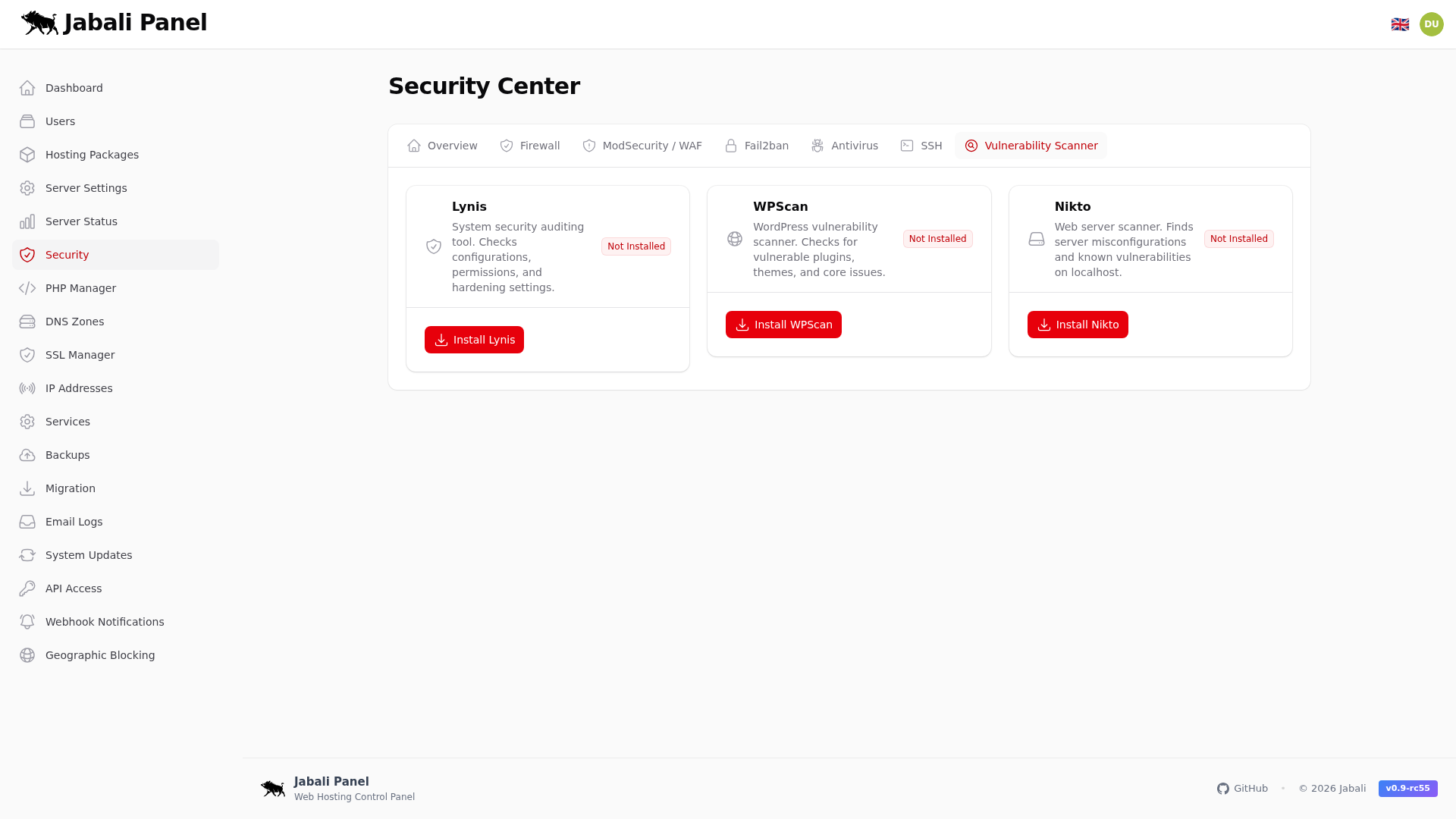

Scanner de vulnerabilidades

Resultados de verificação e orientação de remediação para pacotes do sistema e a pilha de alojamento. Use a severidade para priorizar correções e agendar janelas de patch. Este separador ajuda a acompanhar a exposição ao longo do tempo.

- Execute verificações após atualizações maiores ou novas instalações.

- Exporte resultados e acompanhe a remediação por severidade.

- Volte a verificar para confirmar que as correções foram aplicadas.

- Agende verificações recorrentes para monitorização contínua.