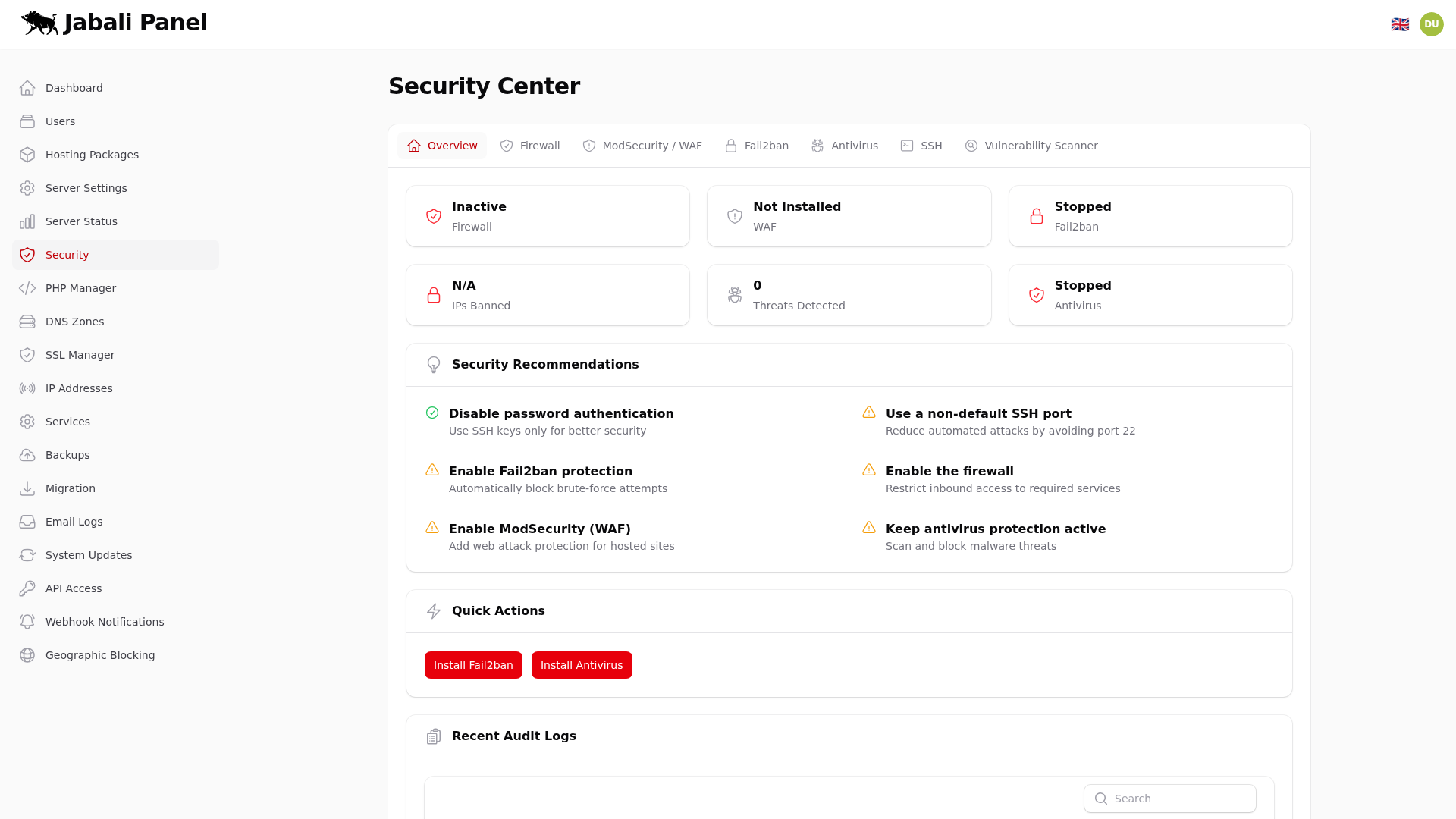

Seguridad

Centro de seguridad para firewall, WAF, escaneo y control de acceso SSH. Úselo para aplicar el acceso con privilegios mínimos y validar las reglas antes de aplicarlas en producción.

Captura de pantalla

Qué hace esta página

- Centro de seguridad para firewall, WAF, escaneo y control de acceso SSH.

- Revise las reglas del firewall después de añadir nuevos servicios.

- Ejecute análisis de vulnerabilidades después de actualizaciones importantes.

Ejemplos típicos

- Ejemplo 1: Revisar las reglas del firewall después de añadir nuevos servicios.

- Ejemplo 2: Ejecutar análisis de vulnerabilidades después de actualizaciones importantes.

Pestañas

Esta página contiene pestañas. A continuación se muestran y explican cada una de ellas.

Descripción

Vista rápida del estado de seguridad con eventos recientes, protecciones activas y riesgos destacados. Use esto como verificación previa antes de cambios y como validación posterior. Es la forma más rápida de confirmar que el servidor está en un estado conocido y seguro.

- Confirme que el firewall, WAF, Fail2ban, AV y los controles SSH están habilitados y saludables.

- Revise la hora del último análisis, bloqueos recientes y alertas principales para detectar anomalías.

- Revise advertencias (configuración SSH débil, firmas desactualizadas o puertos abiertos inesperados).

- Use esta pestaña después de actualizaciones para confirmar que las protecciones se recargaron correctamente.

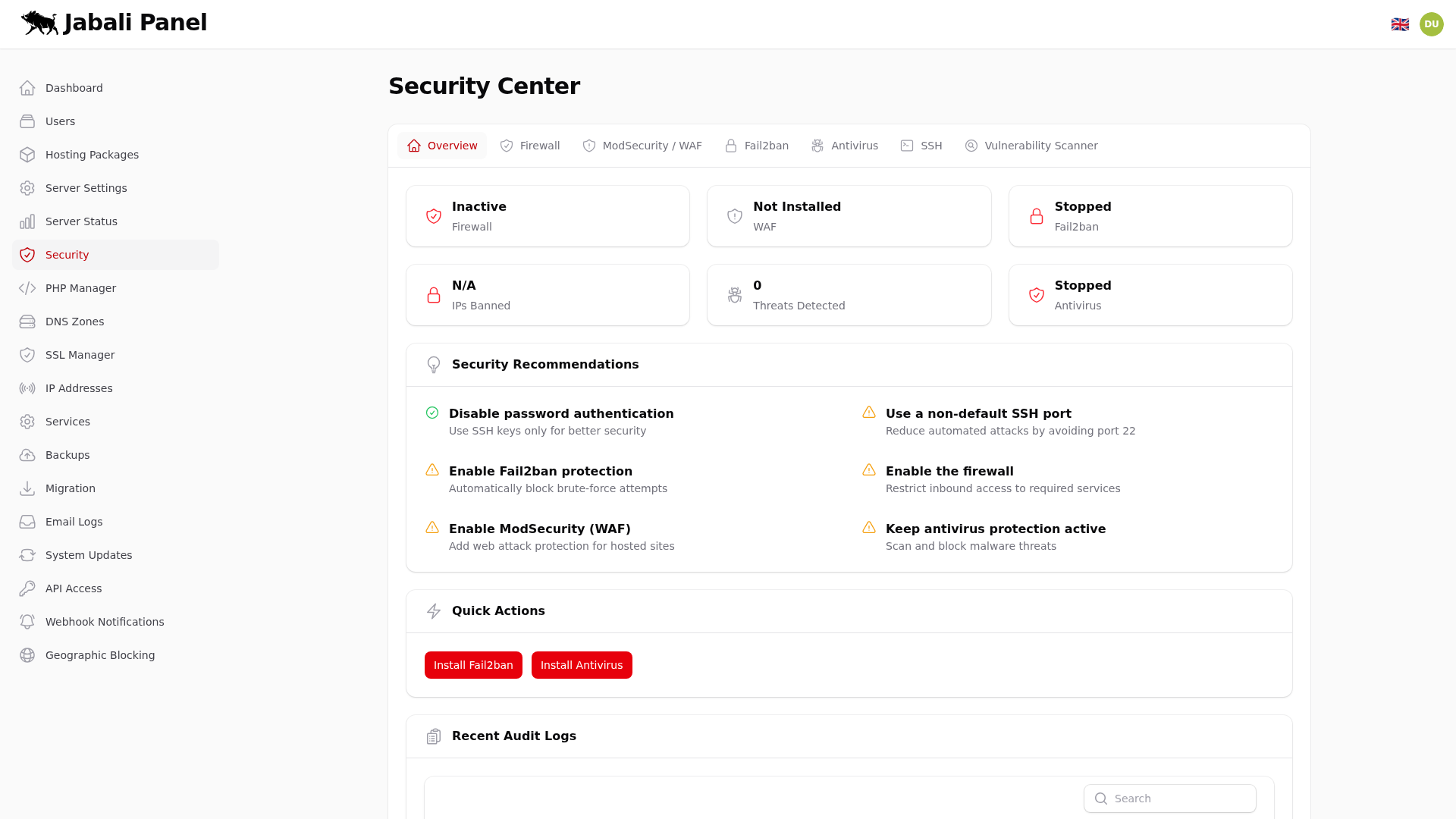

Cortafuegos

Reglas UFW y control de acceso a puertos para tráfico entrante y saliente. Mantenga la lista de permisos estricta y abra solo los servicios que utiliza. Esta pestaña es donde define la política predeterminada y verifica los puertos expuestos a internet.

- Abra puertos solo para servicios requeridos (HTTP, HTTPS, correo, DNS).

- Incluya IPs de administración en una lista segura antes de endurecer reglas para evitar bloqueos.

- Revise las políticas predeterminadas de permitir/denegar y confirme reglas salientes si las usa.

- Verifique la conectividad después de recargar con pruebas de SSH y web.

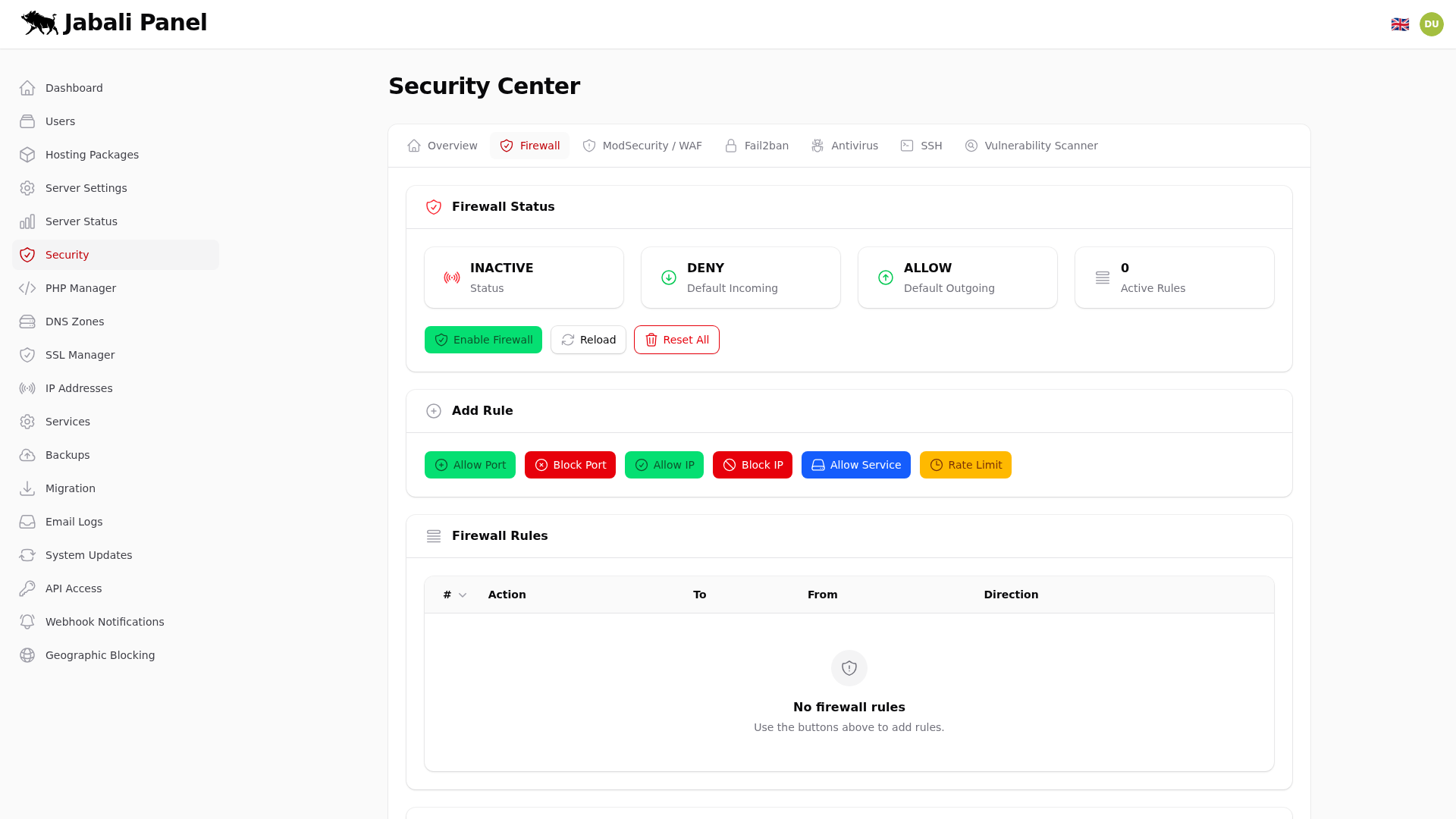

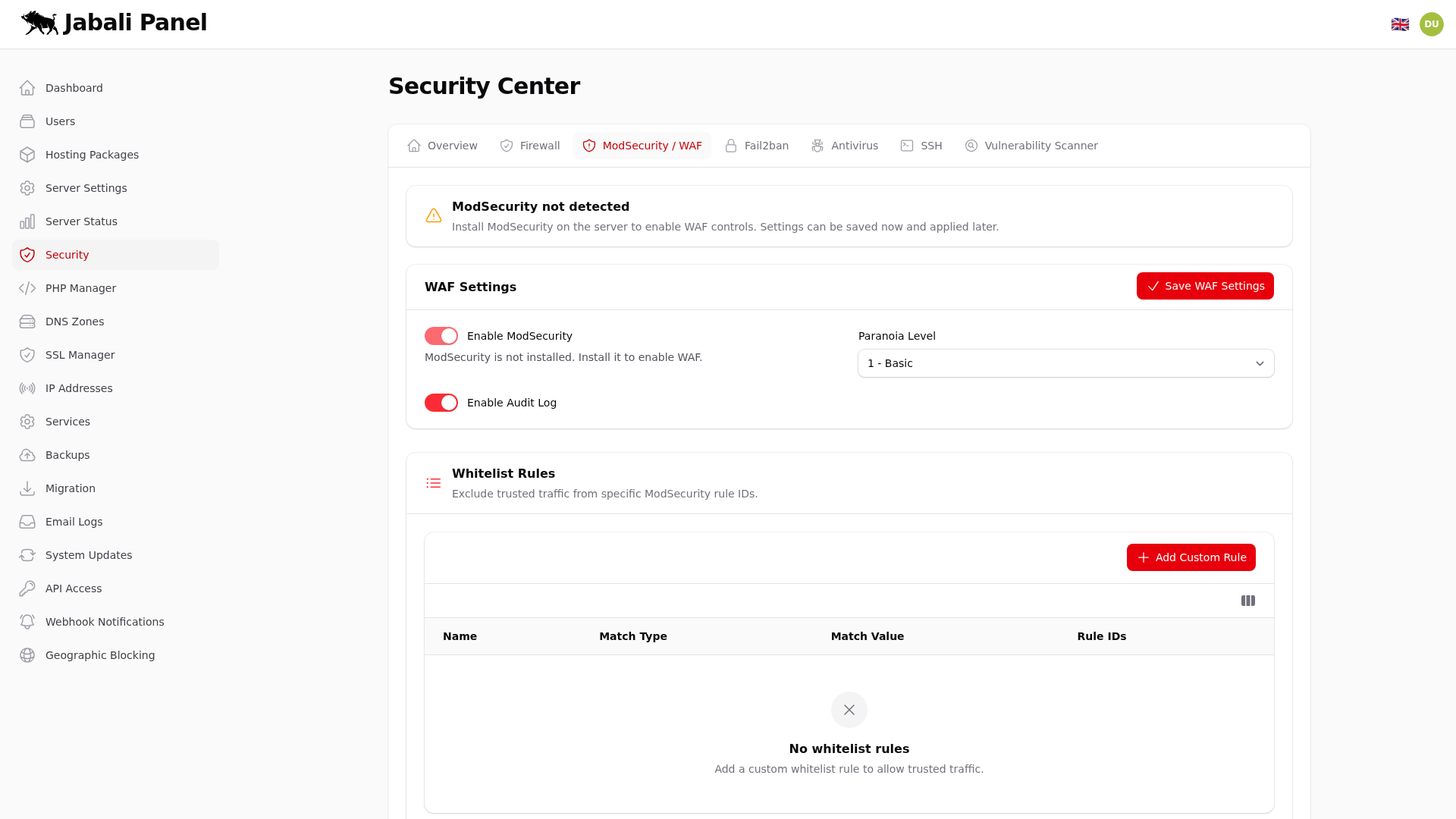

ModSecurity / WAF

Reglas WAF, registros y filtrado de solicitudes con conjuntos de reglas comunes (por ejemplo, OWASP). Comience en modo de detección mientras ajusta, luego aplique bloqueo cuando los falsos positivos estén bajo control. Use esta pestaña para equilibrar seguridad y compatibilidad.

- Active solo detección mientras monitorea falsos positivos.

- Ponga en lista blanca endpoints confiables que disparen reglas (API, webhooks, rutas admin).

- Revise las reglas más bloqueadas semanalmente para identificar ataques y ajustar umbrales.

- Cambie a bloqueo cuando el conjunto de reglas sea estable.

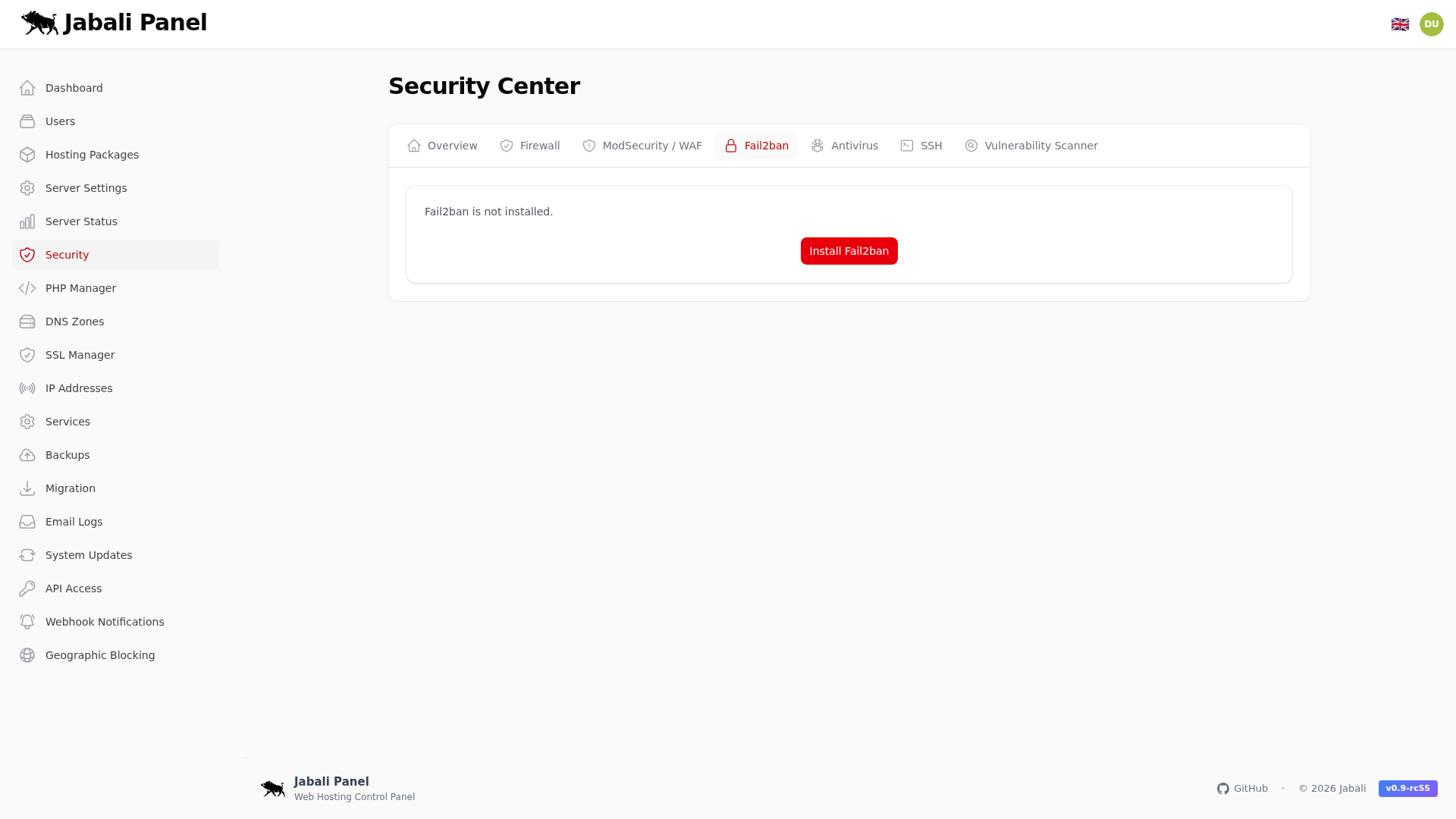

Fail2ban

Protección de inicio de sesión y configuración de jail que vigilan los registros y banean IPs abusivas. Asegúrese de que las jails coincidan con los servicios que ejecuta y que las rutas de logs sean correctas. Use esta pestaña para reducir intentos de fuerza bruta.

- Defina reintentos máximos y tiempo de baneo para equilibrar seguridad y soporte.

- Mantenga una lista segura de IPs de personal y monitoreo.

- Revise los baneos activos y desbloquee usuarios legítimos rápidamente.

- Verifique que haya jails activas para SSH, correo y el panel si corresponde.

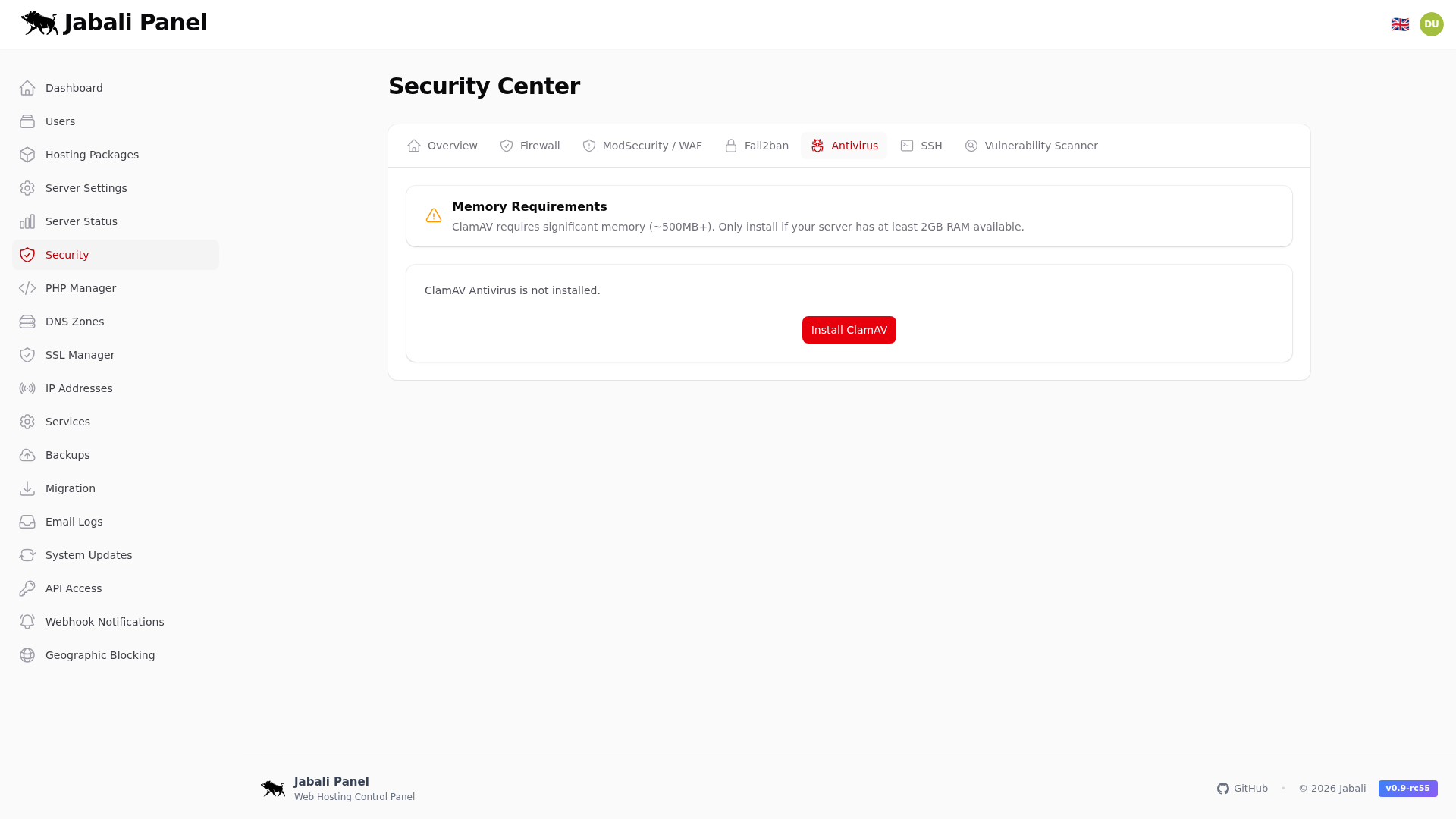

Antivirus

Estado de ClamAV y controles de análisis. Mantenga las firmas actualizadas y ejecute análisis después de cargas sospechosas o incidentes. Use esta pestaña para programar escaneos y confirmar que las definiciones están al día.

- Confirme que las definiciones están vigentes antes de escanear.

- Programe escaneos en horas de baja carga.

- Ponga en cuarentena archivos infectados y verifique desde backups.

- Excluya directorios de cache o temporales confiables si es necesario.

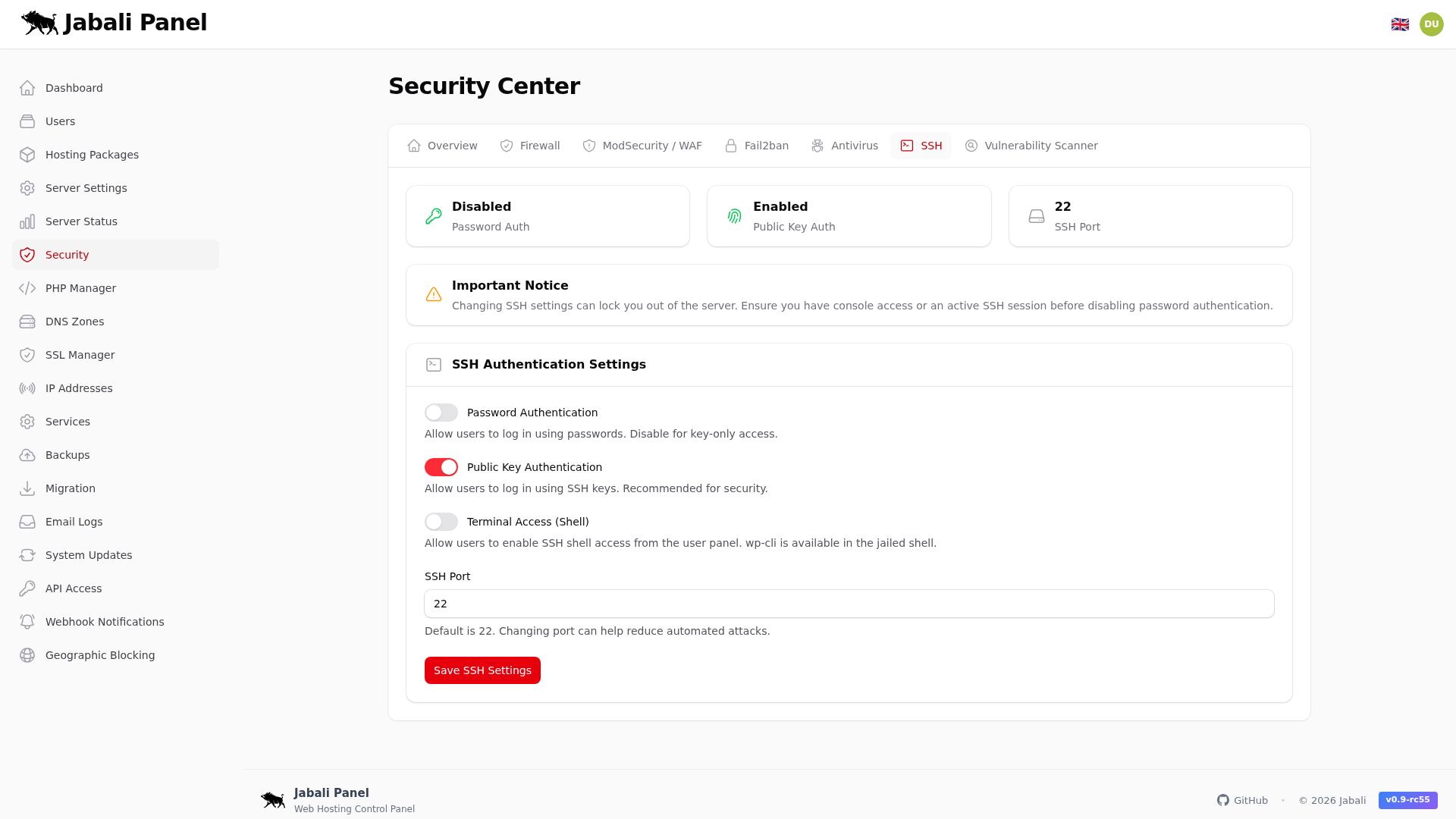

SSH

Configuración de acceso SSH e inicios de sesión recientes. Obligue acceso solo con claves, restrinja usuarios permitidos y revise el historial. Use esta pestaña para reducir la superficie de ataque del canal admin principal.

- Desactive autenticación por contraseña y login root cuando sea posible.

- Restrinja SSH a IPs admin o rangos VPN.

- Rote claves cuando cambie el acceso del equipo.

- Revise inicios recientes para detectar ubicaciones u horarios inusuales.

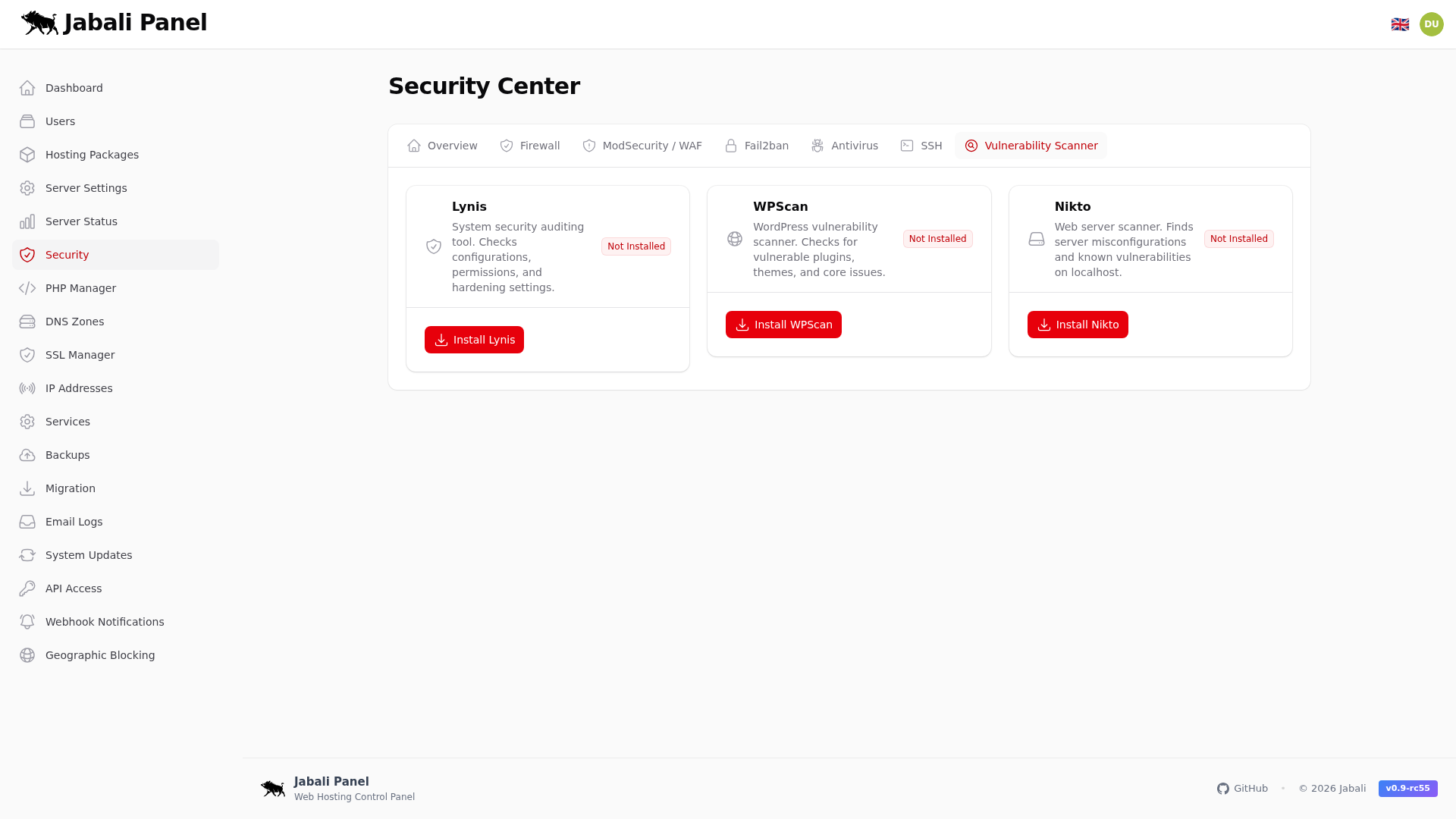

Escáner de vulnerabilidades

Resultados del escaneo y guía de remediación para paquetes del sistema y la pila de hosting. Use la severidad para priorizar arreglos y programar ventanas de parches. Esta pestaña ayuda a seguir la exposición en el tiempo.

- Ejecute escaneos después de actualizaciones mayores o nuevas instalaciones.

- Exporte hallazgos y haga seguimiento de la remediación por severidad.

- Vuelva a escanear para confirmar que los arreglos se aplicaron.

- Programe escaneos recurrentes para monitoreo continuo.