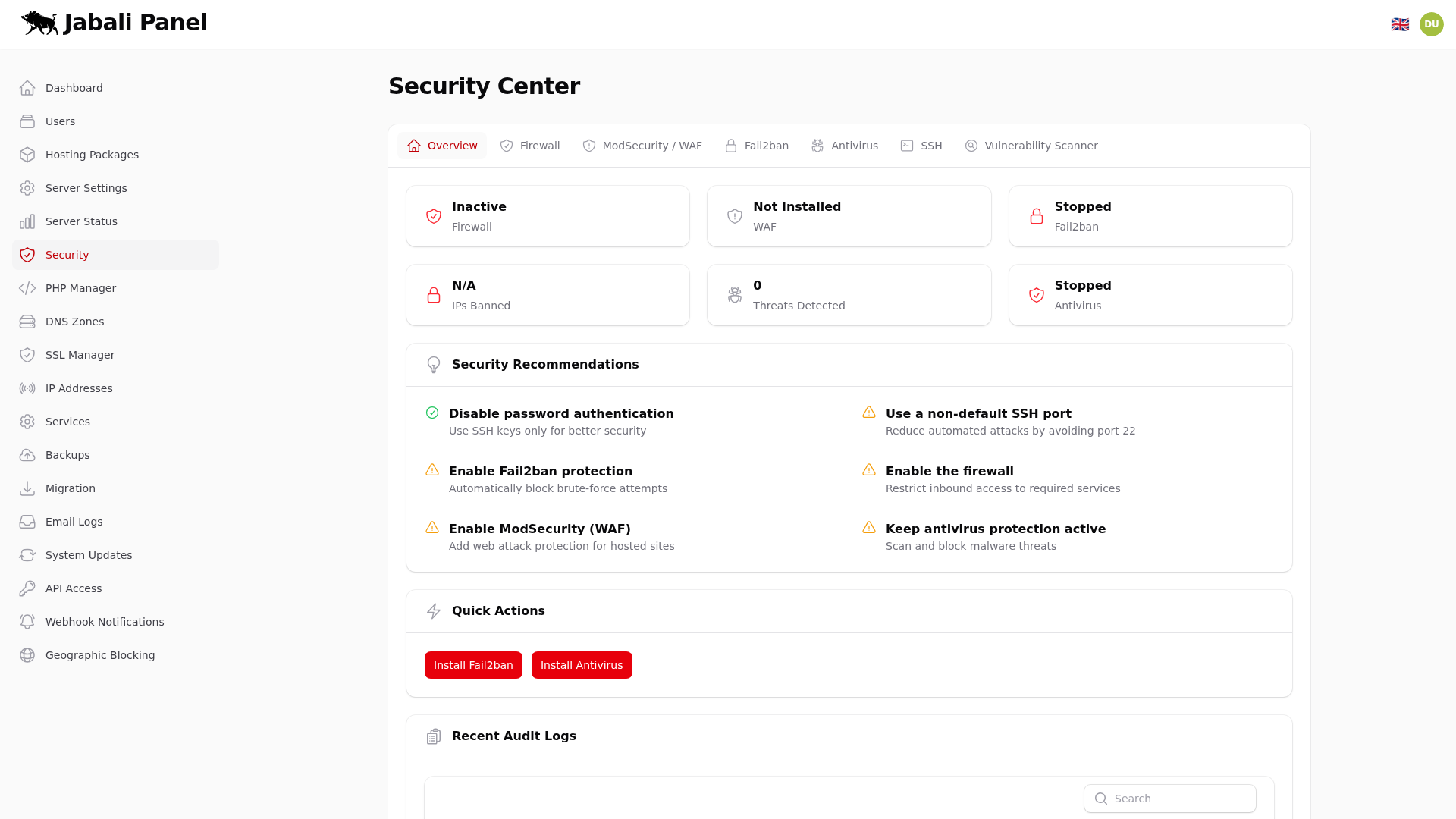

Sécurité

Centre de sécurité pour pare-feu, WAF, analyse et contrôle d'accès SSH. Utilisez-le pour appliquer un accès avec privilèges minimaux et valider les règles avant de les appliquer en production.

Capture d'écran

Fonctionnalités de cette page

- Centre de sécurité pour pare-feu, WAF, analyse et contrôle d'accès SSH.

- Vérifiez les règles du pare-feu après avoir ajouté de nouveaux services.

- Exécutez des analyses de vulnérabilité après les mises à jour importantes.

Exemples types

- Exemple 1 : Vérifiez les règles du pare-feu après avoir ajouté de nouveaux services.

- Exemple 2 : exécuter des analyses de vulnérabilité après les mises à jour importantes.

Onglets

Cette page contient des onglets. Chaque onglet est présenté et expliqué ci-dessous.

Aperçu

Vue rapide de la posture de sécurité avec les événements récents, les protections actives et les risques mis en évidence. Utilisez-la comme vérification avant changement et validation après. C'est le moyen le plus rapide de confirmer que le serveur est dans un état connu et sain.

- Confirmez que le pare-feu, le WAF, Fail2ban, l'antivirus et les contrôles SSH sont actifs et sains.

- Vérifiez l'heure du dernier scan, les blocages récents et les principales alertes pour détecter des anomalies.

- Passez en revue les avertissements (paramètres SSH faibles, signatures obsolètes ou ports ouverts inattendus).

- Utilisez cet onglet après les mises à jour pour confirmer que les protections se sont rechargées correctement.

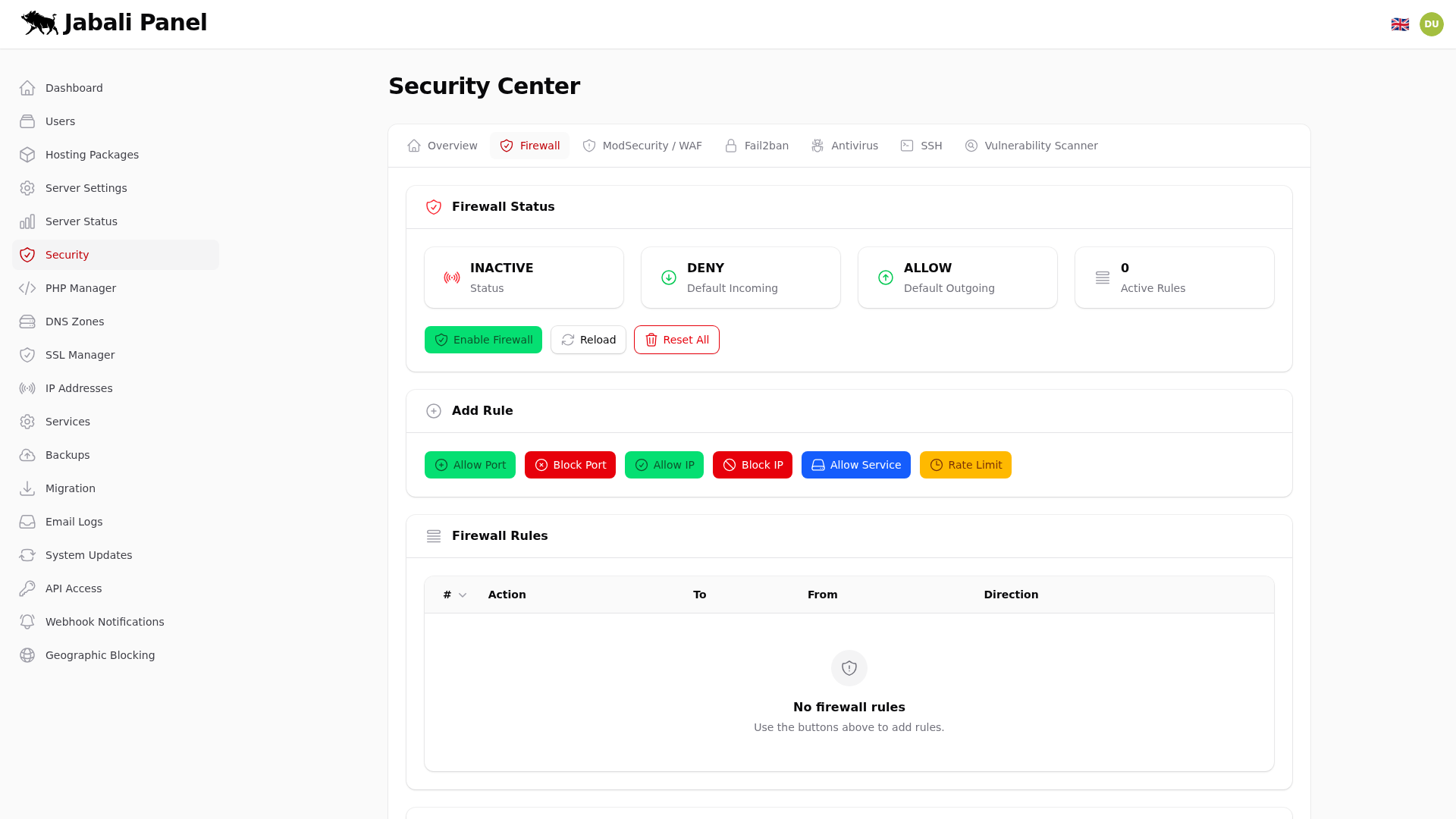

Pare-feu

Règles UFW et contrôle d'accès aux ports pour le trafic entrant et sortant. Gardez la liste d'autorisation stricte et n'ouvrez que les services que vous utilisez. Cet onglet définit la politique par défaut et permet de vérifier les ports exposés à internet.

- N'ouvrez des ports que pour les services requis (HTTP, HTTPS, mail, DNS).

- Autorisez les IPs d'administration avant de durcir les règles pour éviter les blocages.

- Revoyez les politiques par défaut autoriser/refuser et confirmez les règles sortantes si vous les utilisez.

- Vérifiez la connectivité après rechargement via SSH et tests web.

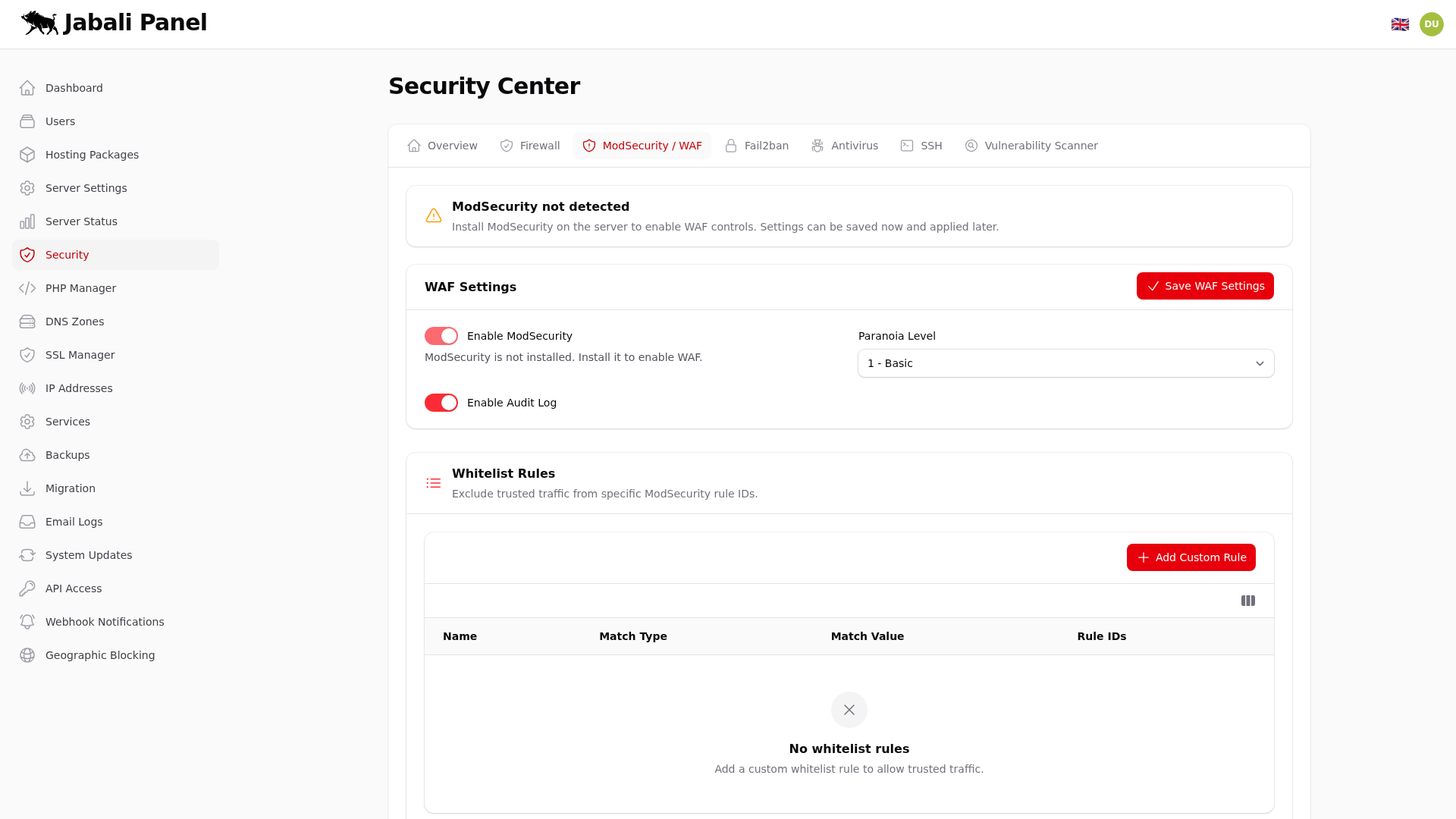

ModSecurity / WAF

Règles WAF, journaux et filtrage des requêtes avec des jeux de règles courants (par exemple OWASP). Commencez en mode détection pendant l'ajustement, puis passez au blocage lorsque les faux positifs sont sous contrôle. Utilisez cet onglet pour équilibrer sécurité et compatibilité.

- Activez détection uniquement tout en surveillant les faux positifs.

- Mettez en liste blanche les endpoints fiables qui déclenchent des règles (API, webhooks, chemins admin).

- Revoyez les règles les plus bloquées chaque semaine pour repérer les attaques et ajuster les seuils.

- Passez au blocage quand l'ensemble de règles est stable.

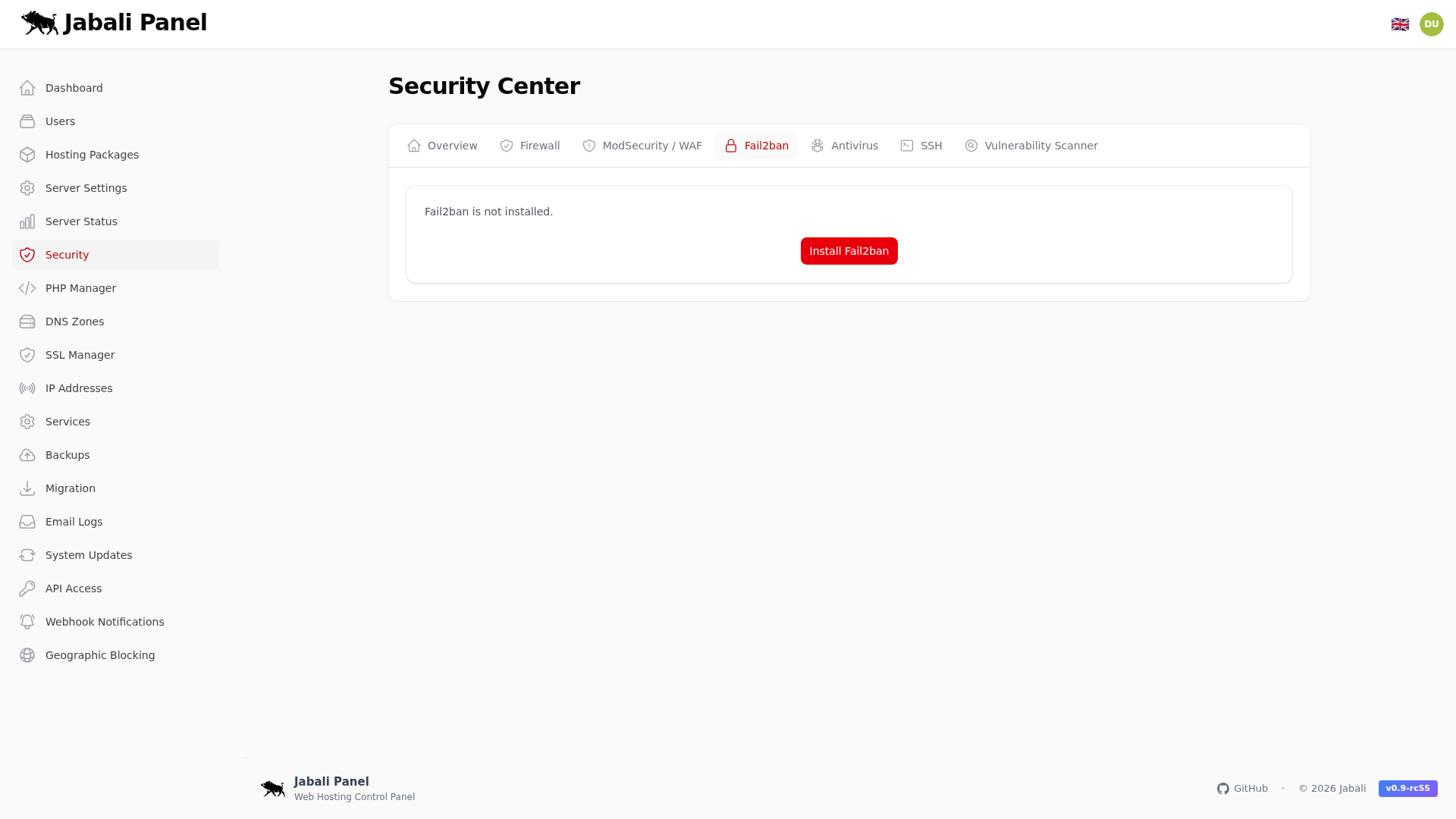

Fail2ban

Protection des connexions et paramètres de jail qui surveillent les journaux et bannissent les IP abusives. Assurez-vous que les jails correspondent aux services utilisés et que les chemins des logs sont corrects. Utilisez cet onglet pour réduire les tentatives de force brute.

- Réglez le nombre d'essais et la durée de bannissement pour équilibrer sécurité et support.

- Gardez une liste blanche pour le personnel et les IP de supervision.

- Examinez les bannissements actifs et débannissez rapidement les utilisateurs légitimes.

- Vérifiez que des jails sont actives pour SSH, mail et le panel si besoin.

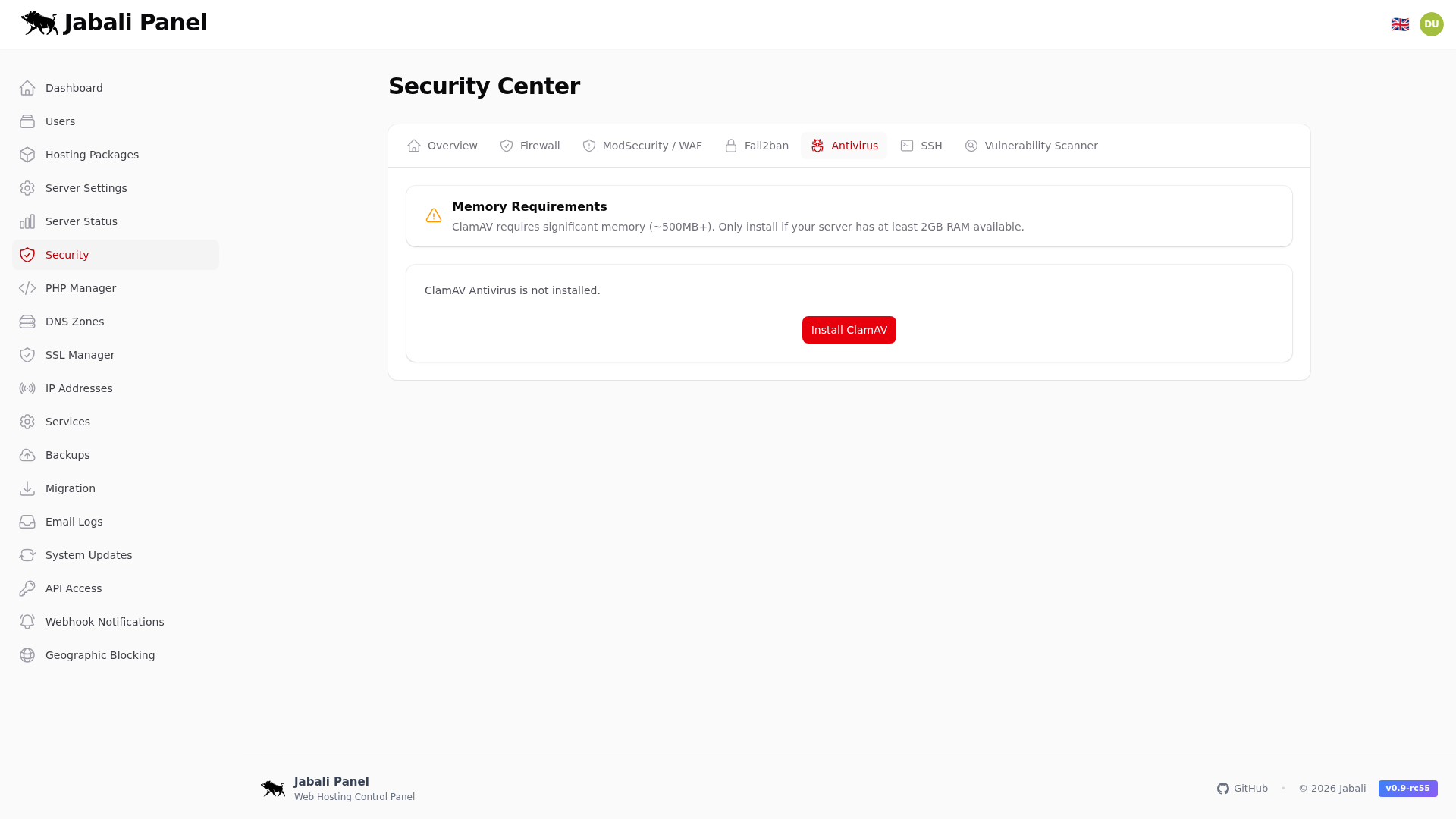

Antivirus

État de ClamAV et contrôles d'analyse. Gardez les signatures à jour et lancez des analyses après des téléversements suspects ou des incidents. Utilisez cet onglet pour planifier les scans et confirmer que les définitions sont à jour.

- Confirmez que les définitions sont à jour avant de scanner.

- Planifiez les scans hors heures de pointe.

- Mettez en quarantaine les fichiers infectés et vérifiez via les sauvegardes.

- Excluez les répertoires de cache ou temporaires fiables si nécessaire.

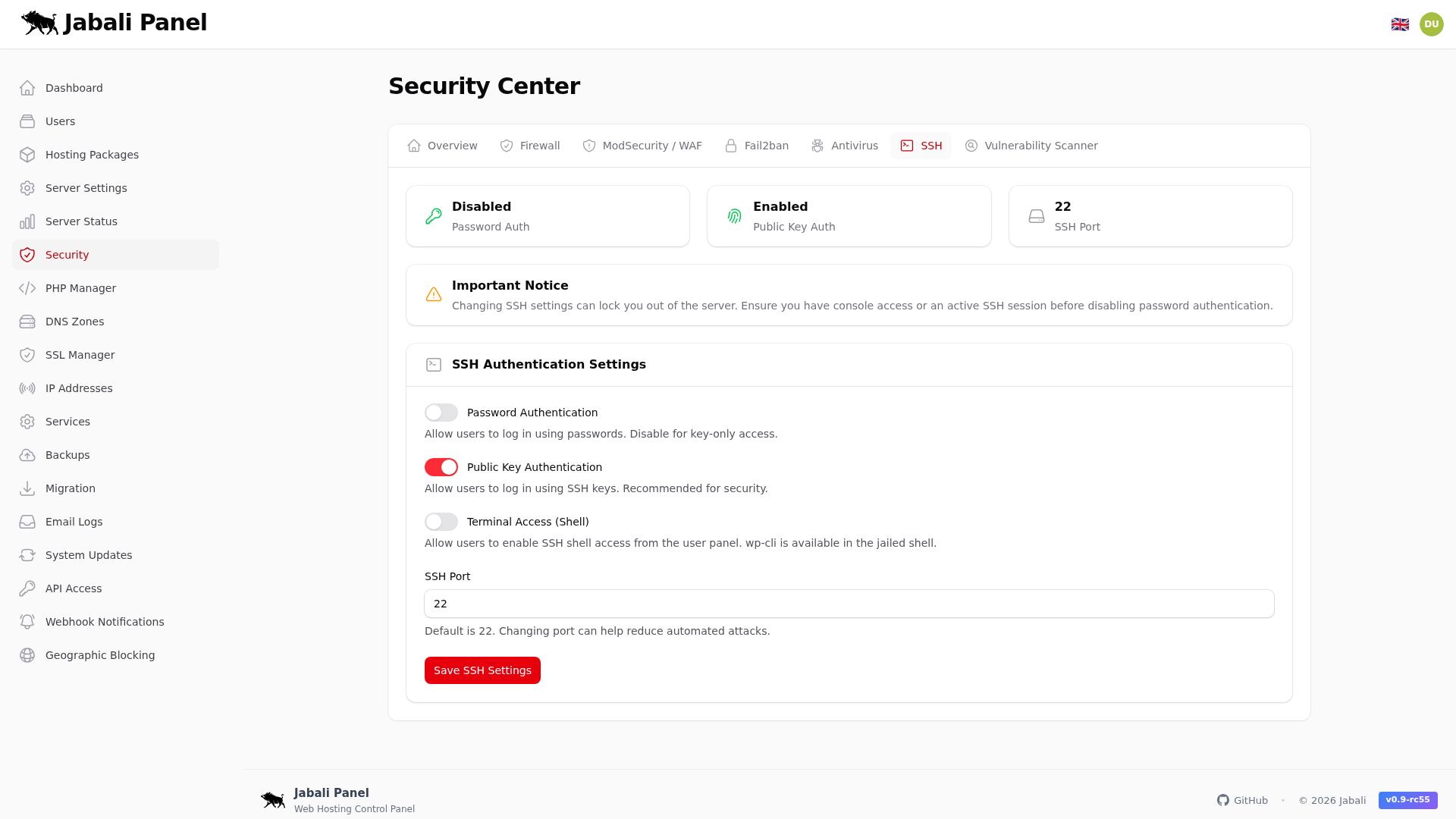

SSH

Paramètres d'accès SSH et connexions récentes. Imposez l'accès par clé, limitez les utilisateurs autorisés et consultez l'historique. Utilisez cet onglet pour réduire la surface d'attaque du canal admin principal.

- Désactivez l'authentification par mot de passe et la connexion root lorsque possible.

- Limitez SSH aux IP d'administration ou aux plages VPN.

- Faites tourner les clés lorsque l'équipe change.

- Examinez les connexions récentes pour des lieux ou horaires inhabituels.

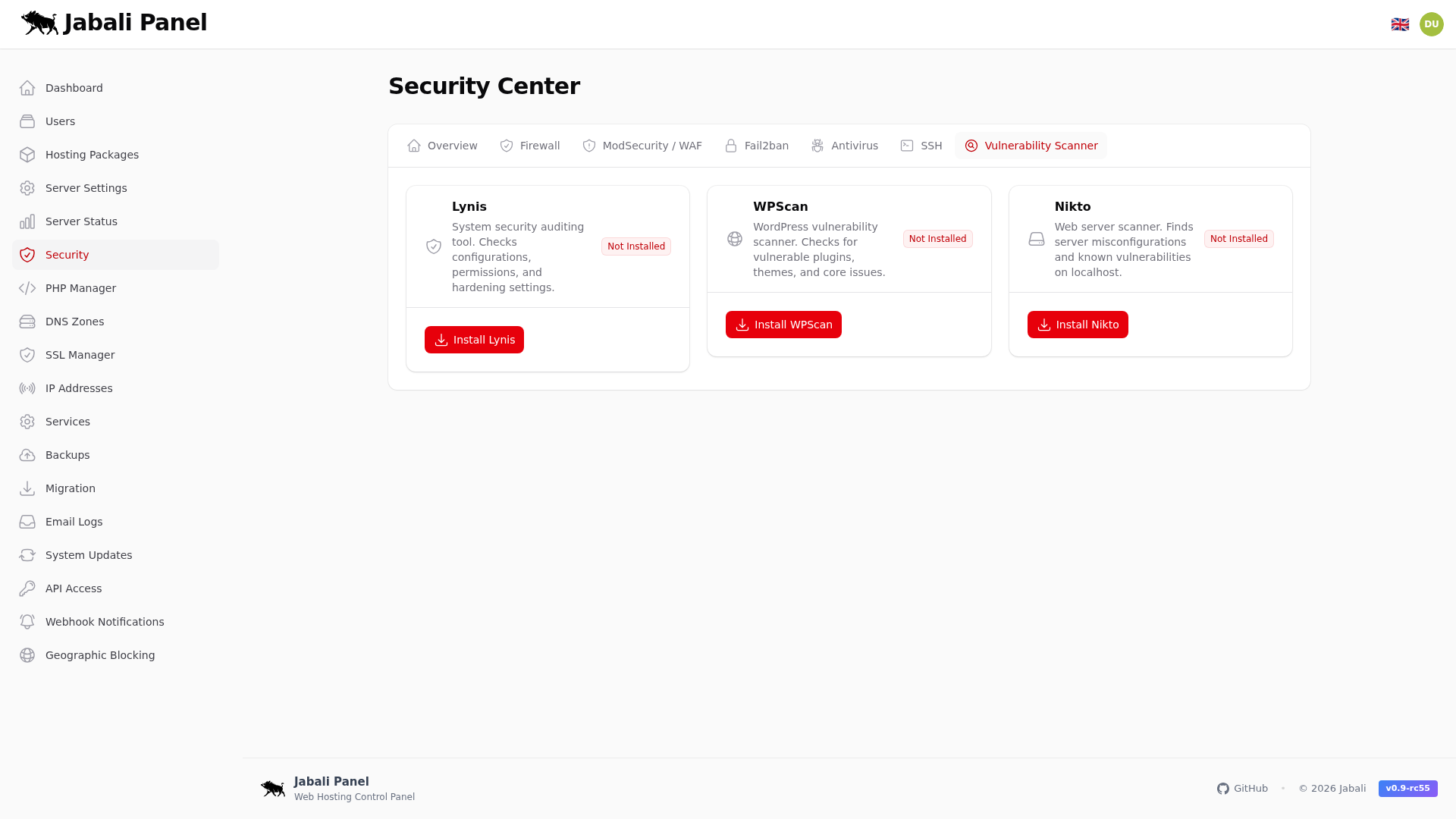

Scanner de vulnérabilité

Résultats d'analyse et recommandations de remédiation pour les paquets du système et la pile d'hébergement. Utilisez la sévérité pour prioriser les correctifs et planifier les fenêtres de patch. Cet onglet aide à suivre l'exposition dans le temps.

- Lancez des analyses après les mises à niveau majeures ou de nouvelles installations.

- Exportez les résultats et suivez la remédiation par sévérité.

- Relancez un scan pour confirmer que les correctifs sont appliqués.

- Planifiez des scans récurrents pour un suivi continu.